Beca 20%

Hasta el 24/10/2024

Garantizadas Prácticas Garantizadas

Abierta Convocatoria Abierta

Entidad:

Con reconocimiento de:

de esta formacion

El mercado laboral demanda profesionales con conocimientos en el área de las nuevas tecnologías, por lo que es de vital importancia la especialización en el sector. El Master en Ciberderecho está pensado para juristas que deseen conocer los fundamentos jurídicos que han ido surgiendo de la mano de las nuevas tecnologías, así como en dar una visión práctica y resolutiva en supuestos reales. Conviértase en el experto en Ciberderecho que toda empresa busca.

- Adquirir conocimientos necesarios en materia de Derecho de las Nuevas Tecnologías de la Información y la Comunicación.

- Conocer la legislación relativa a la protección de la Propiedad Industrial, así como de Derechos Digitales.

- Desarrollar competencias en materia de Protección de Datos en la Empresa.

- Aprender cuáles son las necesidades del sector legal y cómo desarrollar los servicios Legaltech.

- Conocer la normativa relativa a los Sistemas de Gestión de Incidentes de la Seguridad de la Información.

- Saber gestionar casos de incidentes de seguridad informática.

El Master en Ciberderecho ofrece una visión multidisciplinar e integral sobre la protección de la propiedad industrial e intelectual, así como su relación con las nuevas tecnologías de la información y comunicación. De igual forma, aprenderá cuáles son los derechos digitales y la Protección de Datos, de vital importancia hoy día. Para completar esta visión multidisciplinar, se tendrá en cuenta el desarrollo en servicios legaltech.

El Master en Ciberderecho te ofrece la oportunidad de adquirir los conocimientos indispensables para desenvolverte en el sector del ámbito jurídico con más prospección de mercado. Se encuentra dirigido a juristas y profesionales del sector, si bien, también está dirigido a quienes busquen impulsar y dar un nuevo enfoque a su profesión.

- Experto en contratación electrónica.- Experto en Propiedad Industrial.- Experto en Protección de Datos y Derechos Digitales.- Experto en Legaltech y Ciberseguridad.- Profesionales del ámbito jurídico.

Temario

- Ley 34/2002, de 11 de julio, de servicios de la sociedad de la información y de comercio electrónico

- Servicios de la información

- Servicios excluidos del ámbito de aplicación de la LSSI

- Definiciones de la LSSI

- Sociedad de la Información: Introducción y ámbito normativo

- Los Servicios en la Sociedad de la Información Principio, obligaciones y responsabilidades

- Obligaciones ante los consumidores y usuarios

- Compliance en las redes sociales

- Sistemas de autorregulación y códigos de conducta

- La conservación de datos relativos a las comunicaciones electrónicas y a las redes públicas de comunicaciones electrónicas y redes públicas de comunicaciones

- Jurisdicción Europea Y Española

- Relevancia del secreto

- Requisitos del secreto empresarial

- Registros de obras y protección preventiva en la LPI

- Registro General de la Propiedad Intelectual

- Registros privados de propiedad intelectual

- Registro en la Sociedad General de Autores y Editores

- Símbolos o indicativos de la reserva de derechos

- Derecho de Rectificación en Internet

- Derecho a la Actualización de informaciones en medios de comunicación digitales

- Derecho al Olvido en búsquedas de Internet

- El Reglamento UE 2016/679

- Ámbito de aplicación del RGPD

- Definiciones

- Sujetos obligados

- Ejercicio Resuelto. Ámbito de Aplicación

- La generación de ideas de negocio

- Elección de una estrategia de negocio viable

- Focalización de la atención en un tipo de negocio concreto

- Business plan. El plan de negocio

- La innovación en el desarrollo de proyectos

- Introducción a la Propiedad Intelectual

- Marco Legal

- Elementos protegidos de la Propiedad Intelectual

- Organismos Públicos de la Propiedad Intelectual

- Vías de protección de la Propiedad Intelectual

- Medidas relativas a la Propiedad Intelectual para el compliance en la empresa

- Firma Electrónica Tipos y normativa vigente

- Aplicaciones de la firma electrónica

- El contrato electrónico

- La contratación electrónica

- Tipos de contratos electrónicos

- Perfeccionamiento del contrato electrónico

- Ley General para la Defensa de los Consumidores y Usuarios y otras leyes complementarias

- Protección de la salud y seguridad

- Derecho a la información, formación y educación

- Protección de los intereses económicos y legítimos de los consumidores y usuarios

- Concepto de publicidad

- Procesos de comunicación publicitaria

- Técnicas de comunicación publicitaria

- Libertad de expresión

- Libertad de información

- Derecho al honor, intimidad y propia imagen

- Derecho a la intimidad

- Derecho a la propia imagen

- Derecho al honor

- Acciones protectoras

- Introducción teórica al concepto de know-how

- Entorno de Innovación Abierta

- Política de Gestión de Propiedad Intelectual e Industrial

- Gestión de Propiedad Intelectual e Industrial en Proyectos de I+D+I

- Patent Box

- Gestión de la protección

- Protección de la Propiedad Intelectual e Industrial en la era digital

- Gestión de la Propiedad Intelectual e Industrial en explotación y defensa

- Non Disclosure Agreement (NDA)

- Ley de Servicios de la Sociedad de la Información y Ley de Propiedad Intelectual: una doble perspectiva

- Derechos de propiedad intelectual sobre las páginas web

- Acceso a contenidos desde la perspectiva de la LSSI

- La Ley Sinde: Ley 2/2011, de 4 de marzo, de Economía Sostenible

- Impacto de la Reforma

- Reforma del TRLGDCU impacto en los negocios online

- Requisitos de una patente

- Clases de patentes

- Procedimiento de registro de patentes

- Diseños industriales

- Modelos de utilidad

- Marco normativo La Ley 17/2001, de 7 de diciembre, de Marcas

- Concepto de marca

- Clases de marcas

- Concepto de nombre comercial

- Prohibiciones absolutas de registro

- Prohibiciones relativas de registro

- Marca notoria y marca renombrada

- Marcas colectivas y de garantía

- Clases de nombres de dominio

- Conflictos en nombres de dominio

- ¿Qué es Big Data?

- La era de las grandes cantidades de información: historia del big data

- La importancia de almacenar y extraer información

- Big Data enfocado a los negocios

- Open Data

- Información pública

- IoT (Internet of Things - Internet de las cosas)

- Las Entidades de Gestión: Aproximación

- Obligaciones de las entidades de gestión

- Tarifas de las entidades de gestión

- Contrato de Gestión

- Autorización del Ministerio de Cultura

- Estatutos de las Entidades de Gestión

- Reclamación de cantidades

- Función social y desarrollo de la oferta digital legal

- Acuerdos de representación recíproca entre Entidades de Gestión

- Contabilidad y Auditoría de las Entidades de Gestión

- Régimen sancionador de las Entidades de Gestión: Infracciones y Sanciones

- Facultades de las Administraciones Públicas sobre las Entidades de Gestión

- Entidades de Gestión en España

- Video tutorial: Jurisprudencia aplicada a las Entidades de gestión en España

- Defensa en vía Administrativa: Antecedentes

- Actual Comisión de Propiedad Intelectual

- Mediación y arbitraje en Propiedad Intelectual

- Tutela civil en la Propiedad Intelectual: Diligencias preliminares y medidas de aseguramiento de la prueba

- Medidas cautelares

- Valoración del daño e indemnización por violación de derechos de propiedad intelectual

- Procedimiento para la acción de infracción de derechos de Propiedad Intelectual

- Ejercicio Resuelto: Procedimiento Civil de Propiedad Intelectual

- Acciones Penales y Protección de la Propiedad Intelectual

- El tipo penal básico

- El tipo atenuado

- El Tipo penal agravado

- Modo de persecución de los delitos de propiedad intelectual

- Responsabilidad penal de las personas jurídicas. Especial mención al Corporate Compliance

- Propiedad Intelectual e Internet

- Responsabilidad de los prestadores de servicios de la sociedad de la información

- Operadores de redes y proveedores de acceso a internet

- Copia temporal de los datos solicitados por los usuarios

- Servicios de alojamiento o almacenamiento de datos

- Enlaces a contenidos o instrumentos de búsqueda

- Medidas cautelares en el caso de intermediarios

- Video tutorial. Jurisprudencia aplicada al sector: Sentencia Svensson y Asunto Bestwater

- Introducción. Los derechos en la Era digital

- Derecho a la Neutralidad de Internet

- Derecho de Acceso universal a Internet

- Ejercicio Resuelto: Derecho de Acceso universal a Internet

- Derecho a la Seguridad Digital

- Derecho a la Educación Digital

- Derecho a la intimidad y uso de dispositivos digitales en el ámbito laboral

- Derecho a la desconexión digital en el ámbito laboral

- Derecho a la intimidad frente al uso de dispositivos de video-vigilancia y de grabación de sonido en el lugar de trabajo

- Derecho a la intimidad ante la utilización de sistemas de geolocalización en el ámbito laboral

- Ejercicio resuelto: Geolocalización acorde con la AEPD

- Derechos digitales en la negociación colectiva

- Derecho al olvido en servicios de redes sociales y servicios equivalentes

- Derecho de portabilidad en servicios de redes sociales y servicios equivalentes

- Protección de los menores en Internet

- Protección de datos de los menores en Internet

- Ejercicio resuelto: Tratamiento de datos por Asociaciones de Madres y Padres de Alumnos (AMPA)

- Derecho al testamento digital

- Utilización de medios tecnológicos y datos personales en las actividades electorales

- Políticas de impulso de los Derechos Digitales

- Compra Segura en Internet y Cloud Computing

- Impuestos sobre determinados servicios digitales

- Fingerprinting o Huella Digital del Dispositivo

- Video tutorial: Introducción a la Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales

- Video tutorial: Esquema normativo de Derechos Digitales

- Sentencias Imprescindibles de Derechos Digitales

- Normativa General de Protección de Datos

- Privacidad y protección de datos en el panorama internacional

- La Protección de Datos en Europa

- La Protección de Datos en España

- Estándares y buenas prácticas

- El binomio derecho/deber en la protección de datos

- Licitud del tratamiento de los datos

- Lealtad y transparencia

- Finalidad del tratamiento de los datos: la limitación

- Minimización de datos

- Exactitud y Conservación de los datos personales

- El consentimiento del interesado en la protección de datos personales

- El consentimiento: otorgamiento y revocación

- El consentimiento informado: finalidad, transparencia, conservación, información y deber de comunicación al interesado

- Eliminación del Consentimiento tácito en el RGPD

- Consentimiento de los niños

- Categorías especiales de datos

- Datos relativos a infracciones y condenas penales

- Tratamiento que no requiere identificación

- Bases jurídicas distintas del consentimiento

- Derechos de las personas respecto a sus Datos Personales

- Transparencia e Información

- Acceso, Rectificación, Supresión (Olvido)

- Oposición

- Decisiones individuales automatizadas

- Portabilidad de los Datos

- Limitación del tratamiento

- Excepciones a los derechos

- Casos específicos

- Ejercicio resuelto. Ejercicio de Derechos por los Ciudadanos

- Las políticas de Protección de Datos

- Posición jurídica de los intervinientes. Responsables, corresponsables, Encargados, subencargado del Tratamiento y sus representantes. Relaciones entre ellos y formalización

- El Registro de Actividades de Tratamiento: identificación y clasificación del tratamiento de datos

- El Principio de Responsabilidad Proactiva

- Privacidad desde el Diseño y por Defecto. Principios fundamentales

- Evaluación de Impacto relativa a la Protección de Datos (EIPD) y consulta previa. Los Tratamientos de Alto Riesgo

- Seguridad de los datos personales. Seguridad técnica y organizativa

- Las Violaciones de la Seguridad. Notificación de Violaciones de Seguridad

- El Delegado de Protección de Datos (DPD). Marco normativo

- Códigos de conducta y certificaciones

- El Movimiento Internacional de Datos

- El sistema de decisiones de adecuación

- Transferencias mediante garantías adecuadas

- Normas Corporativas Vinculantes

- Excepciones

- Autorización de la autoridad de control

- Suspensión temporal

- Cláusulas contractuales

- Autoridades de Control: Aproximación

- Potestades

- Régimen Sancionador

- Comité Europeo de Protección de Datos (CEPD)

- Procedimientos seguidos por la AEPD

- La Tutela Jurisdiccional

- El Derecho de Indemnización

- Introducción. Marco general de la Evaluación y Gestión de Riesgos. Conceptos generales

- Evaluación de Riesgos. Inventario y valoración de activos. Inventario y valoración de amenazas. Salvaguardas existentes y valoración de su protección. Riesgo resultante

- Gestión de Riesgos. Conceptos. Implementación. Selección y asignación de salvaguardas a amenazas. Valoración de la protección. Riesgo residual, riesgo aceptable y riesgo asumible

UNIDAD DIDÁCTICA 11. PROGRAMA DE CUMPLIMIENTO DE PROTECCIÓN DE DATOS Y SEGURIDAD EN UNA ORGANIZACIÓN

- El diseño y la Implantación del Programa de Protección de Datos en el contexto de la organización

- Objetivos del Programa de Cumplimiento

- Accountability: La Trazabilidad del Modelo de Cumplimiento

- Introducción y fundamentos de las EIPD: Origen, concepto y características de las EIPD. Alcance y necesidad. Estándares

- Realización de una Evaluación de Impacto. Aspectos preparatorios y organizativos, análisis de la necesidad de llevar a cabo la evaluación y consultas previas

- La Auditoría de Protección de Datos

- El Proceso de Auditoría. Cuestiones generales y aproximación a la Auditoría. Características básicas de la Auditoría

- Elaboración del Informe de Auditoría. Aspectos básicos e importancia del Informe de Auditoría

- Ejecución y seguimiento de Acciones Correctoras

- La legislación española reguladora de la actividad debido a la aparición de necesidades determinadas del sector

- El surgimiento de los bufetes online: necesidades legislativas

- Grado de protección exigido legalmente

- Requisitos para el éxito de los proyectos Legaltech: el despacho virtual

- Ventajas de los proyectos Legaltech para los profesionales

- Ventajas de los proyectos Legaltech para los clientes

- El software de los proyectos Legaltech y su protección a nivel legal

- Derecho de autor

- Patentes

- LCD (Competencia desleal)

- Las bases de datos

- Regulación normativa de la protección jurídica de las bases de datos

- Orígenes del cloud computing

- Cloud computing: aspectos generales

- Características del cloud computing

- La nube y los negocios

- Modelos básicos en la nube

- ¿Qué es Big Data?

- La importancia de almacenar y extraer información

- Reglas para los Big Data

- Big Data enfocado a los negocios

- La sociedad de la información

- Seguridad de la información: Diseño, desarrollo e implantación

- Factores de éxito en la seguridad de la información

- Vídeo tutorial: relación entre la ciberseguridad y el Big Data

- Conceptos generales de gestión de incidentes, detección de intrusiones y su prevención

- Identificación y caracterización de los datos de funcionamiento del sistema

- Arquitecturas más frecuentes de los IDS

- Relación de los distintos tipos de IDS/IPS por ubicación y funcionalidad

- Criterios de seguridad para el establecimiento de la ubicación de los IDS/IPS

- Análisis previo

- Definición de políticas de corte de intentos de intrusión en los IDS/IPS

- Análisis de los eventos registrados por el IDS/IPS

- Relación de los registros de auditoría del IDS/IPS

- Establecimiento de los niveles requeridos de actualización, monitorización y pruebas del IDS/IPS

- Sistemas de detección y contención de Malware

- Herramientas de control de Malware

- Criterios de seguridad para la configuración de las herramientas de protección frente a Malware

- Determinación de los requerimientos y técnicas de actualización de las herramientas de protección frente a Malware

- Relación de los registros de auditoría de las herramientas de protección frente a Malware

- Establecimiento de la monitorización y pruebas de las herramientas de protección frente a Malware

- Análisis de Malware mediante desensambladores y entornos de ejecución controlada

- Procedimiento de recolección de información relacionada con incidentes de seguridad

- Exposición de las distintas técnicas y herramientas utilizadas para el análisis y correlación de información y eventos de seguridad

- Proceso de verificación de la intrusión

- Naturaleza y funciones de los organismos de gestión de incidentes tipo CERT nacionales e internacionales

- Establecimiento de las responsabilidades

- Categorización de los incidentes derivados de intentos de intrusión

- Establecimiento del proceso de detección y herramientas de registro de incidentes

- Establecimiento del nivel de intervención requerido en función del impacto previsible

- Establecimiento del proceso de resolución y recuperación de los sistemas

- Proceso para la comunicación del incidente a terceros

- Conceptos generales y objetivos del análisis forense

- Exposición del Principio de Lockard

- Guía para la recogida de evidencias electrónicas

- Guía para el análisis de las evidencias electrónicas recogidas

- Guía para la selección de las herramientas de análisis forense

- Estándares y Normas Internacionales sobre los SGSI

- Normativa aplicable a los SGSI

- Plan de implantación del SGSI

- Análisis de riesgos

- Gestión de riesgos

- Criterios Generales en la Auditoría de Seguridad de la Informática

- Aplicación de la normativa de protección de datos de carácter personal

- Herramientas para la auditoría de sistemas

- Descripción de los aspectos sobre cortafuego en auditorías de sistemas de información

- Guías para la ejecución de las distintas fases de la auditoría de sistemas de información

- Seguridad a nivel físico

- Seguridad a nivel de enlace

- Seguridad a nivel de red

- Seguridad a nivel de transporte

- Seguridad a nivel de aplicación

Metodología

Descubre el método INEAF:

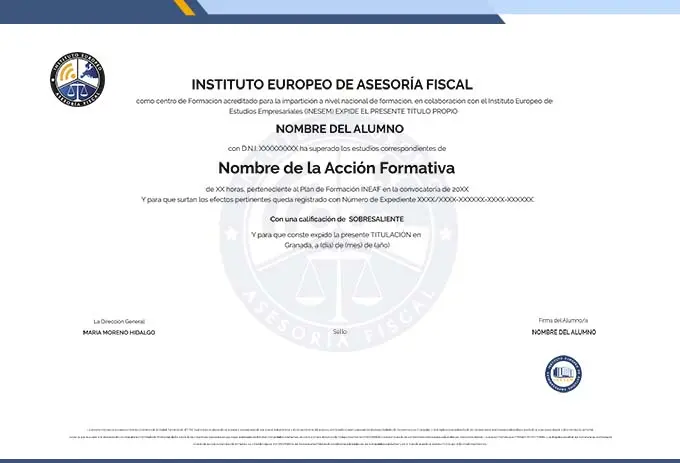

Titulación

- Título de Master en Ciberderecho expedida por el Instituto Europeo de Asesoría Fiscal (INEAF), avalada por el Instituto Europeo de Estudios Empresariales (INESEM) “Enseñanza no oficial y no conducente a la obtención de un título con carácter oficial o certificado de profesionalidad.” - Titulación Universitaria de Derecho de las Nuevas Tecnologías de la Información y la Comunicación con 200 horas y 8 créditos ECTS por la Universidad Católica de Murcia- Título Propio Universitario en Protección de Datos en la Empresa (RGPD) con 200 horas y 8 créditos ECTS por la Universidad Católica de Murcia

Becas

Si aún tienes dudas solicita ahora información para beneficiarte de nuestras becas y financiación.

beca 25%

Alumni

Empieza a cumplir tus sueños estudiando el curso que deseas, ¡Es el momento de crecer!

- No requiere documentación.

Becas no acumulables entre sí ni a otro tipo de promociones.

Becas no aplicables a formación programada.

Claustro

Apasionado de la informática y de las nuevas tecnologías. Cuenta con 10 años de experiencia y vocación en el ámbito TIC y la programación de software. Experto en Desarrollo web, Programación de aplicaciones, Análisis de datos, Big Data, Ciberseguridad y Diseño y experiencia de usuario (UX/UI).

Cuenta con una amplia experiencia aplicando técnicas de ciencia de datos y procesamiento de datos en entornos industriales.

Máster en Abogacía y Prueba Habilitante para el ejercicio y Máster Propio en Consumo y Empresa. Cuenta con experiencia en Atención al Consumidor en el Servicio de Consumo de la Junta de Andalucía.

Cuenta con una dilatada experiencia en el asesoramiento jurídico y compliance conempresas de formación online; así como en operaciones inmobiliarias y "Due Diligence". Actualmente compatibiliza su puesto como Chief Legal Officer en Educa EdTech, con el asesoramiento y la docencia.

Durante más de cinco años ha sido directivo de varias empresas, dirigiendo sus departamentos de contabilidad y administración y formando parte de su comité de dirección. También ha estado al frente de la dirección de proyectos relacionados con las nuevas tecnologías. Actualmente se dedica a la asesoría en Granada como abogado y socio fundador de MYL Abogados y Asesores, despacho especializado en asesoría legal y económica de empresas, siendo el primer despacho de Granada con especialidad Compliance, Startups y Derecho Tecnológico.

Máster Asesoría Fiscal. Abogada y asesor de empresas. Especializada en asesoría legal de empresas, Derecho Mercantil, Administrativo, Civil y Fiscal. Licitaciones y Subvenciones.

Ha participado en proyectos de Innovación Tecnológica e Implantación, cumplimiento y vigilancia de medidas de protección de datos (LOPD), cumplimiento de medidas de prevención de blanqueo de capitales (SEPBLAC).

Ha formado parte del departamento de internacionalización de la Universidad de Granada, participando activamente en la elaboración de la Estrategia de Internacionalización de la Facultad de Ciencias Políticas y Sociología. Además, ha colaborado en la gestión de marcas nacionales e internacionales y su asesoramiento jurídico. Asimismo, ha participado con despachos de abogados especializados en Propiedad Industrial elaborando contenido para blogs de carácter jurídico.

Después de haber trabajado en banca y haber obtenido formación especializada en seguros, ejerció como abogada en un destacable Despacho de Abogados de Granada en el Departamento Penal. Con experiencia como abogada penalista, Compliance y Derecho de Empresa.

Técnica en Gestión Tributaria-Fiscal y Experto en Obligaciones Formales, Contables y Procedimentales Tributarias por la Universidad de Granada.

Cuenta con experiencia en materia civil y penal y planificación fiscal de sociedades. Gran experiencia en comunicación dentro de la empresa entre los diferentes equipos.

Cuenta con una amplia experiencia como responsable de la gestión integral del autónomo y la PYME, dando respuesta a las obligaciones contables y tributarias que derivan de la actividad económica.

Es experto en la gestión y liquidación del IRPF y cuenta con años de experiencia como docente del área fiscal, además de redactor de artículos para tribuna y revista digital en materia de empresa, finanzas y fiscalidad. Su labor como profesional y docente le obligan a estar en continuo aprendizaje y a estar al tanto de las últimas novedades.

Controller en varias empresas, auditoría interna y experta en logística. También se dedica a la asesoría online para el despacho MYL Abogados y Asesores.

Ha trabajado durante varios años como asesor fiscal interno en empresas del sector de la promoción y de la construcción inmobiliaria y, actualmente, desarrolla su actividad profesional como asesor fiscal de empresas en el despacho 'Abogados Financieros y Tributarios del Sur de España' y en el que realiza, fundamentalmente, seguimiento de la contabilidad a empresas y actividades económicas de personas físicas, liquidaciones tributarias periódicas y procedimientos tributarios, en su mayoría, relativos a su Gestión y Recaudación. En la sección Tribuna de INEAF se ocupa de las áreas de IRPF, Impuesto sobre Sucesiones y Donaciones e Impuesto sobre Transmisiones Patrimoniales y Actos Jurídicos Documentados.

Apasionado de la Bolsa y el Trading de Mercados, por lo que está en constante investigación y actualización sobre el mercado financiero y la inversión trading. Especializado en análisis contable, planificación financiera y consolidación contable. Actualmente, transmite sus conocimientos e inquietudes a sus alumnos como docente del área de Business y como director del Área de Finanzas e Inversiones.

Empezó su carrera profesional como profesor de Contabilidad financiera y Marketing. Años más tarde realizó un Máster en Comercio Internacional y Dirección Estratégica, otorgándole los conocimientos necesarios para asesorar empresas en fase de internacionalización. Además, cuenta con años de experiencia como comunicador.

Más de 19 años en proyectos hoteleros de eco lujo e internacionalización de empresas. Ha vivido en España, Inglaterra, Alemania, México (Cancún), y largas temporadas en Singapur. Director comercial y director general en empresas familiares (PILSA Hospitality Solutions) y dentro de multinacionales (FRIUSA, GRUPO ACS). Co-fundador y CEO de EcoHotelProjects, labor que compagina con su actividad de profesor en la Universidad Anáhuac Cancún e INESEM Business School

Actualmente, doctoranda en Ciencias Económicas y Empresariales en la línea de Marketing y Consumo con orientación al marketing móvil y al uso de aplicaciones. Marketer profesional. Cuenta con más de 7 años de experiencia en el área de Marketing Estratégico. Además de ser docente, es responsable de Marketing y CRM Manager de empresas cliente.

Delegada de Protección de Datos certificada por ANF AC. Cuenta con más de 6 años de experiencia como docente y además, ha trabajado como asesora y gestora de empresas y en departamentos de recursos humanos. Actualmente, compagina su trabajo como docente con el de asesora en materia de protección de datos.

Experta en Resolución de Conflictos y Mediación familiar, civil y mercantil. Máster en Cultura de Paz, Conflictos, Educación y Derechos Humanos. Máster de acceso a la Abogacía y prueba estatal habilitante superada. Profesora de Secundaria, Bachillerato y FP con especialidad en Formación y Orientación Laboral (FOL). Cuenta, además, con experiencia en técnica de inserción laboral.

Su experiencia como docente es muy amplia y abarca diversos grados de formación presencial en cursos de FPE, Monográficos y Máster en Asesoría Fiscal (módulo laboral), desde hace más de 30 años.

La formación hacia sus alumnos es totalmente práctica, teniendo como objetivo principal ofrecer al alumnado una formación totalmente actualizada y orientada a la práctica profesional y a la vida laboral. Sus publicaciones se centran, fundamentalmente, en el área laboral, ocupándose de los asuntos de más candente actualidad en un ámbito tan dinámico como es el mercado de trabajo.

Ha trabajado en departamentos de Recursos Humanos, en Orientación Laboral y como Técnica Superior de Prevención de Riesgos Laborales. Actualmente lleva más de 5 años trabajando como docente en Recursos Humanos, Laboral y Prevención de Riesgos Laborales.

Máster en Formación del Profesorado de Educación Secundaria Obligatoria, Bachillerato, Formación Profesional y Enseñanza de Idiomas en la especialidad de Economía por la Universidad de Granada. Ha desarrollado su carrera profesional en el sector hotelero y hostelero, especializándose en la dirección empresarial y financiera de establecimientos hosteleros.

Durante los últimos quince años ha trabajado como asesor laboral en empresas punteras de sectores como el transporte o la consultoría legal. Es especialista en gestiones en Sistema RED, Siltra, Contrat@ y GESContrat@; en el estudio e interpretación de convenios colectivos; y en la tramitación de subvenciones para el fomento de la contratación estable.

Destaca por sus conocimientos en el área contable y fiscal, y por la gran experiencia durante ejerciendo como Auditora Senior. Actualmente, además de ser docente, ejerce como Economista y Asesora Fiscal de Empresas.

Cuenta con más de 10 años de experiencia en el sector de la educación como Director Financiero y Tributario. Compagina su trabajo como docente en el área Financiero y de Fiscalidad Empresarial, además de coautor de diversos manuales.

¿Por qué elegir INEAF?

Modalidad 100% online flexible y personalizada

Orientación laboral y seguimiento individual

Claustro profesional en activo y especializado

Contenidos actualizados y de calidad

Alto índice de empleabilidad

Ejercicios con casos prácticos reales

Acciones Formativas relacionadas