Beca 20%

Hasta el 18/12/2025

Garantizadas Prácticas Garantizadas

Abierta Convocatoria Abierta

Entidad:

Con reconocimiento de:

de esta formacion

- Conocer la normativa aplicable en materia de Ciberseguridad y seguridad de la información.

- Aplicar las medidas de seguridad necesarias para proteger las comunicaciones en el entorno digital.

- Analizar la protección de datos desde un punto de vista específico a la aplicación del Derecho y la ciberseguridad.

- Comprender los principios básicos de la seguridad informática.

- Atender y saber reconocer las vulnerabilidades existentes y los posibles ataques a las redes y a los sistemas libres.

- Dominar los principales sistemas para la protección de la información en las redes y sistemas telemáticos.

- Asimilar el proceso de notificación y gestión de intentos de intrusión.

Temario

- La revolución tecnológica

- Internet y navegadores

- Introducción al modelo TCP/IP

- ¿Qué es una URL, una dirección IP y un DNS?

- Arquitectura cliente-servidor

- Peer to Peer (P2P)

- Deep web

- IoT (Internet of Things)

- Cloud Computing

- Blockchain

- El Reglamento UE 2016/679

- Ámbito de aplicación del RGPD

- Definiciones

- Sujetos obligados

- Ejercicio Resuelto. Ámbito de Aplicación

- Ley 34/2002, de 11 de julio, de servicios de la sociedad de la información y de comercio electrónico

- Servicios de la información

- Servicios excluidos del ámbito de aplicación de la LSSI

- Definiciones de la LSSI

- Los derechos de propiedad intelectual en la publicidad. Importancia

- Elementos de publicidad y sus posibles medios de protección según la legislación nacional

- Signos distintivos en la red

- Invenciones tecnológicas

- Competencia desleal en materia de propiedad industrial

- Seguridad en internet

- Comercio seguro

- Protocolos de seguridad

- Encriptación

- Certificado digital

- Presentación

- La LOPD. Contenidos prácticos:

- Introducción a las diferencias

- Diferencias I

- Diferencias II

- Diferencias III. Contenidos prácticos

- Introducción

- Ámbito de la LOPD

- Excepciones a la LOPD I

- Excepciones a la LOPD II

- Datos que la Ley recomienda no recabar

- Oblitatoriedad del secreto profesional. Contenidos prácticos

- El Consentimiento

- Cláusula del consentimiento

- Excepciones al consentimiento

- Datos en fuentes accesibles al público I

- Datos en fuentes accesibles al público II. Contenidos prácticos

- Introducción a los derechos otorgados

- Derechos otorgados por la LOPD I

- Derechos otorgados por la LOPD II

- El afectado. Contenidos prácticos

- El alumnado detalla los Derechos adquiridos por la LOPD

- El alumnado describe ¿qué es la Lista Robinson?

- Descripción en el foro del curso de los pasos que se deben seguir para modificar los datos en el fichero

- Cesión de datos

- Servicio de comunicación de datos

- Excepción al consentimiento para la cesión de datos personales. Contenidos prácticos

- Exposición en el foro del curso de un ejemplo de servicio de comunicación de datos en el caso de una selección de personal para tu empresa

- Pasos a Seguir para Cumplir la LOPD

- Introducción a los pasos a seguir

- Agencia de Protección de Datos. Contenidos prácticos

- Introducción

- Infracciones leves

- Infracciones graves

- Infracciones muy graves

- Cuantía de las sanciones

- Las infracciones de las Administraciones. Contenidos prácticos

- Estructura de la Ley y sus Títulos

- Disposiciones generales. Título I

- Principios de protección. Título II

- Derechos de las personas. Título III

- Disposiciones sectoriales. Título IV

- Movimiento Internacional. Título V

- Agencia de Protección de Datos. Título VI

- Infracciones y sanciones. Título VII

- Enumeración en el foro del curso de las principales diferencias entre los ficheros de titularidad pública y de titularidad privada y sus principales requisitos

- La Seguridad de los Datos

- Objetivo de dichas normas

- Clasificación de la seguridad en tres niveles

- Las medidas de seguridad. Contenidos prácticos

- Aproximación a la ciberseguridad

- Introducción. Los derechos en la Era digital

- Derecho a la Neutralidad de Internet

- Derecho de Acceso universal a Internet

- Ejercicio Resuelto: Derecho de Acceso universal a Internet

- Derecho a la Seguridad Digital

- Derecho a la Educación Digital

- Derecho de Rectificación en Internet

- Derecho a la Actualización de informaciones en medios de comunicación digitales

- Derecho al Olvido en búsquedas de Internet

- Derecho a la intimidad y uso de dispositivos digitales en el ámbito laboral

- Derecho a la desconexión digital en el ámbito laboral

- Derecho a la intimidad frente al uso de dispositivos de video-vigilancia y de grabación de sonido en el lugar de trabajo

- Derecho a la intimidad ante la utilización de sistemas de geolocalización en el ámbito laboral

- Ejercicio resuelto: Geolocalización acorde con la AEPD

- Derechos digitales en la negociación colectiva

- Derecho al testamento digital

- Utilización de medios tecnológicos y datos personales en las actividades electorales

- Políticas de impulso de los Derechos Digitales

- Compra segura en Internet y Cloud Computing

- Impuestos sobre determinados servicios digitales

- Fingerprinting o Huella Digital del Dispositivo

- Procedimiento de recolección de información relacionada con incidentes de seguridad

- Exposición de las distintas técnicas y herramientas utilizadas para el análisis y correlación de información y eventos de seguridad

- Proceso de verificación de la intrusión

- Naturaleza y funciones de los organismos de gestión de incidentes tipo CERT nacionales e internacionales

- Normativa General de Protección de Datos

- Ámbito de aplicación del RGPD

- Definiciones

- Sujetos obligados

- El binomio derecho/deber en la protección de datos

- Licitud del tratamiento de los datos

- Lealtad y transparencia

- Finalidad del tratamiento de los datos: la limitación

- Minimización de datos

- Exactitud y Conservación de los datos personales

- El consentimiento del interesado en la protección de datos personales

- El consentimiento: otorgamiento y revocación

- El consentimiento informado: finalidad, transparencia, conservación, información y deber de comunicación al interesado

- Consentimiento de los niños

- Categorías especiales de datos

- Datos relativos a infracciones y condenas penales

- Tratamiento que no requiere identificación

- Derechos de las personas respecto a sus Datos Personales

- Transparencia e Información

- Acceso, Rectificación, Supresión (Olvido)

- Oposición

- Decisiones individuales automatizadas

- Portabilidad de los Datos

- Limitación del tratamiento

- El principio de responsabilidad proactiva

- Privacidad desde el Diseño y por Defecto. Principios fundamentales

- Evaluación de Impacto relativa a la Protección de Datos (EIPD) y consulta previa. Los Tratamientos de Alto Riesgo

- Seguridad de los datos personales. Seguridad técnica y organizativa

- Las Violaciones de la Seguridad. Notificación de Violaciones de Seguridad

- El Delegado de Protección de Datos (DPD). Marco normativo

- Códigos de conducta y certificaciones

- El diseño y la Implantación del Programa de Protección de Datos en el contexto de la organización

- Objetivos del Programa de Cumplimiento

- Accountability: La Trazabilidad del Modelo de Cumplimiento

- La auditoría de protección de datos

- El proceso de auditoría. Cuestiones generales y aproximación a la auditoría. Características básicas de la auditoría

- Elaboración del Informe de Auditoría. Aspectos básicos e importancia del Informe de Auditoría

- Ejecución y seguimiento de Acciones Correctoras

- Las Entidades de Gestión: Aproximación

- Obligaciones de las entidades de gestión

- Tarifas de las entidades de gestión

- Contrato de Gestión

- Autorización del Ministerio de Cultura

- Estatutos de las Entidades de Gestión

- Reparto, pago y prescripción de derechos

- Función social y desarrollo de la oferta digital legal

- Acuerdos de representación recíproca entre Entidades de Gestión

- Contabilidad y Auditoría de las Entidades de Gestión

- Régimen sancionador de las Entidades de Gestión: Infracciones y Sanciones

- Facultades de las Administraciones Públicas sobre las Entidades de Gestión

- Entidades de Gestión en España

- Registros de obras y protección preventiva en la LPI

- Registro General de la Propiedad Intelectual

- Registros privados de propiedad intelectual

- Registro en la Sociedad General de Autores y Editores

- Símbolos o indicativos de la reserva de derechos

- Defensa en vía Administrativa: Antecedentes

- Actual Comisión de Propiedad Intelectual

- Mediación y arbitraje en Propiedad Intelectual

- Tutela civil en la Propiedad Intelectual: Diligencias preliminares y medidas de aseguramiento de la prueba

- Medidas cautelares

- Valoración del daño e indemnización por violación de derechos de propiedad intelectual

- Procedimiento para la acción de infracción de derechos de Propiedad Intelectual

- Ejercicio Resuelto: Procedimiento Civil de Propiedad Intelectual

- Acciones Penales y Protección de la Propiedad Intelectual

- El tipo penal básico

- El tipo atenuado

- El Tipo penal agravado

- Modo de persecución de los delitos de propiedad intelectual

- Responsabilidad penal de las personas jurídicas. Especial mención al Corporate Compliance

- Propiedad Intelectual e Internet

- Responsabilidad de los prestadores de servicios de la sociedad de la información

- Operadores de redes y proveedores de acceso a internet

- Copia temporal de los datos solicitados por los usuarios

- Servicios de alojamiento o almacenamiento de datos

- Enlaces a contenidos o instrumentos de búsqueda

- Medidas cautelares en el caso de intermediarios

- Video tutorial. Jurisprudencia aplicada al sector: Sentencia Svensson y Asunto Bestwater

- ¿Por qué es importante la privacidad?

- Privacidad y Seguridad

- Ciberdelitos que comprometen la privacidad

- Normativa sobre privacidad y protección de datos

- ¿Qué es la propiedad intelectual?

- Tipos de propiedad intelectual

- Teorías criminológicas en delitos contra la propiedad intelectual por medios cibernéticos

- Delincuencia cibernética organizada y actores que intervienen

- Perfil de los grupos delictivos

- Actividades de los ciberdelitos organizados

- Prevención de este tipo de ciberdelitos

- ¿La tecnología facilita este tipo de delitos?

- Trata de personas y tráfico ilícito de inmigrantes como ciberdelito organizado

- Explotación y abuso sexual infantil

- Hostigamiento

- Acoso

- Violencia de género

- Hacktivismo

- Ciberespionaje

- Ciberterrorismo

- Guerra cibernética

- La guerra de la información, la desinformación y el fraude electoral

- Concepto de informática forense

- Objetivos de la informática forense

- Uso de la informática forense

- El papel del perito informático

- El laboratorio informático forense

- Evidencia digital

- Cadena de custodia

- Delito informático

- Tipos de delito informático

- Cibercriminalidad

- ¿Qué es el hacking ético?

- Aspectos legales del hacking ético

- Perfiles del hacker ético

- Test de vulnerabilidades

- Sniffing

- Tipos de test de seguridad en entornos web

- El análisis forense

- Etapas de un análisis forense

- Tipos de análisis forense

- Requisitos para el análisis forense

- Principales problemas

- Adquisición de datos: importancia en el análisis forense digital

- Modelo de capas

- Recuperación de archivos borrados

- Análisis de archivos

- La sociedad de la información

- ¿Qué es la seguridad de la información?

- Importancia de la seguridad de la información

- Principios básicos de seguridad de la información: confidencialidad, integridad y disponibilidad

- Descripción de los riesgos de la seguridad

- Selección de controles

- Factores de éxito en la seguridad de la información

- Beneficios aportados por un sistema de seguridad de la información

Metodología

Descubre el método INEAF:

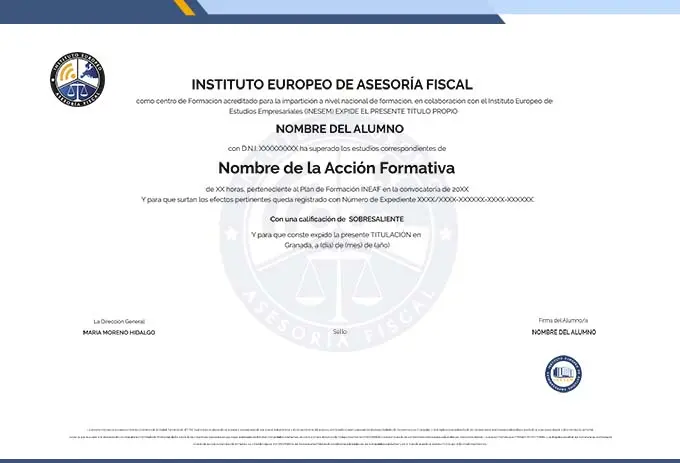

Titulación

Becas

Si aún tienes dudas solicita ahora información para beneficiarte de nuestras becas y financiación.

beca 25%

Alumni

Empieza a cumplir tus sueños estudiando el curso que deseas, ¡Es el momento de crecer!

- No requiere documentación.

Becas no acumulables entre sí ni a otro tipo de promociones.

Becas no aplicables a formación programada.

Claustro

Máster en Abogacía y Prueba Habilitante para el ejercicio y Máster Propio en Consumo y Empresa. Cuenta con experiencia en Atención al Consumidor en el Servicio de Consumo de la Junta de Andalucía.

Cuenta con una dilatada experiencia en el asesoramiento jurídico y compliance conempresas de formación online; así como en operaciones inmobiliarias y "Due Diligence". Actualmente compatibiliza su puesto como Chief Legal Officer en Educa EdTech, con el asesoramiento y la docencia.

Durante más de cinco años ha sido directivo de varias empresas, dirigiendo sus departamentos de contabilidad y administración y formando parte de su comité de dirección. También ha estado al frente de la dirección de proyectos relacionados con las nuevas tecnologías. Actualmente se dedica a la asesoría en Granada como abogado y socio fundador de MYL Abogados y Asesores, despacho especializado en asesoría legal y económica de empresas, siendo el primer despacho de Granada con especialidad Compliance, Startups y Derecho Tecnológico.

Máster Asesoría Fiscal. Abogada y asesor de empresas. Especializada en asesoría legal de empresas, Derecho Mercantil, Administrativo, Civil y Fiscal. Licitaciones y Subvenciones.

Ha participado en proyectos de Innovación Tecnológica e Implantación, cumplimiento y vigilancia de medidas de protección de datos (LOPD), cumplimiento de medidas de prevención de blanqueo de capitales (SEPBLAC).

Ha formado parte del departamento de internacionalización de la Universidad de Granada, participando activamente en la elaboración de la Estrategia de Internacionalización de la Facultad de Ciencias Políticas y Sociología. Además, ha colaborado en la gestión de marcas nacionales e internacionales y su asesoramiento jurídico. Asimismo, ha participado con despachos de abogados especializados en Propiedad Industrial elaborando contenido para blogs de carácter jurídico.

Después de haber trabajado en banca y haber obtenido formación especializada en seguros, ejerció como abogada en un destacable Despacho de Abogados de Granada en el Departamento Penal. Con experiencia como abogada penalista, Compliance y Derecho de Empresa.

Técnica en Gestión Tributaria-Fiscal y Experto en Obligaciones Formales, Contables y Procedimentales Tributarias por la Universidad de Granada.

Cuenta con experiencia en materia civil y penal y planificación fiscal de sociedades. Gran experiencia en comunicación dentro de la empresa entre los diferentes equipos.

Cuenta con una amplia experiencia como responsable de la gestión integral del autónomo y la PYME, dando respuesta a las obligaciones contables y tributarias que derivan de la actividad económica.

Es experto en la gestión y liquidación del IRPF y cuenta con años de experiencia como docente del área fiscal, además de redactor de artículos para tribuna y revista digital en materia de empresa, finanzas y fiscalidad. Su labor como profesional y docente le obligan a estar en continuo aprendizaje y a estar al tanto de las últimas novedades.

Controller en varias empresas, auditoría interna y experta en logística. También se dedica a la asesoría online para el despacho MYL Abogados y Asesores.

Ha trabajado durante varios años como asesor fiscal interno en empresas del sector de la promoción y de la construcción inmobiliaria y, actualmente, desarrolla su actividad profesional como asesor fiscal de empresas en el despacho 'Abogados Financieros y Tributarios del Sur de España' y en el que realiza, fundamentalmente, seguimiento de la contabilidad a empresas y actividades económicas de personas físicas, liquidaciones tributarias periódicas y procedimientos tributarios, en su mayoría, relativos a su Gestión y Recaudación. En la sección Tribuna de INEAF se ocupa de las áreas de IRPF, Impuesto sobre Sucesiones y Donaciones e Impuesto sobre Transmisiones Patrimoniales y Actos Jurídicos Documentados.

Apasionado de la Bolsa y el Trading de Mercados, por lo que está en constante investigación y actualización sobre el mercado financiero y la inversión trading. Especializado en análisis contable, planificación financiera y consolidación contable. Actualmente, transmite sus conocimientos e inquietudes a sus alumnos como docente del área de Business y como director del Área de Finanzas e Inversiones.

Empezó su carrera profesional como profesor de Contabilidad financiera y Marketing. Años más tarde realizó un Máster en Comercio Internacional y Dirección Estratégica, otorgándole los conocimientos necesarios para asesorar empresas en fase de internacionalización. Además, cuenta con años de experiencia como comunicador.

Más de 19 años en proyectos hoteleros de eco lujo e internacionalización de empresas. Ha vivido en España, Inglaterra, Alemania, México (Cancún), y largas temporadas en Singapur. Director comercial y director general en empresas familiares (PILSA Hospitality Solutions) y dentro de multinacionales (FRIUSA, GRUPO ACS). Co-fundador y CEO de EcoHotelProjects, labor que compagina con su actividad de profesor en la Universidad Anáhuac Cancún e INESEM Business School

Actualmente, doctoranda en Ciencias Económicas y Empresariales en la línea de Marketing y Consumo con orientación al marketing móvil y al uso de aplicaciones. Marketer profesional. Cuenta con más de 7 años de experiencia en el área de Marketing Estratégico. Además de ser docente, es responsable de Marketing y CRM Manager de empresas cliente.

Su experiencia como docente es muy amplia y abarca diversos grados de formación presencial en cursos de FPE, Monográficos y Máster en Asesoría Fiscal (módulo laboral), desde hace más de 30 años.

La formación hacia sus alumnos es totalmente práctica, teniendo como objetivo principal ofrecer al alumnado una formación totalmente actualizada y orientada a la práctica profesional y a la vida laboral. Sus publicaciones se centran, fundamentalmente, en el área laboral, ocupándose de los asuntos de más candente actualidad en un ámbito tan dinámico como es el mercado de trabajo.

Ha trabajado en departamentos de Recursos Humanos, en Orientación Laboral y como Técnica Superior de Prevención de Riesgos Laborales. Actualmente lleva más de 5 años trabajando como docente en Recursos Humanos, Laboral y Prevención de Riesgos Laborales.

Máster en Formación del Profesorado de Educación Secundaria Obligatoria, Bachillerato, Formación Profesional y Enseñanza de Idiomas en la especialidad de Economía por la Universidad de Granada. Ha desarrollado su carrera profesional en el sector hotelero y hostelero, especializándose en la dirección empresarial y financiera de establecimientos hosteleros.

Durante los últimos quince años ha trabajado como asesor laboral en empresas punteras de sectores como el transporte o la consultoría legal. Es especialista en gestiones en Sistema RED, Siltra, Contrat@ y GESContrat@; en el estudio e interpretación de convenios colectivos; y en la tramitación de subvenciones para el fomento de la contratación estable.

Destaca por sus conocimientos en el área contable y fiscal, y por la gran experiencia durante ejerciendo como Auditora Senior. Actualmente, además de ser docente, ejerce como Economista y Asesora Fiscal de Empresas.

Cuenta con más de 10 años de experiencia en el sector de la educación como Director Financiero y Tributario. Compagina su trabajo como docente en el área Financiero y de Fiscalidad Empresarial, además de coautor de diversos manuales.

Con más de 10 años de experiencia en la dirección y control de empresas, así como en la gestión de equipos. Experta en desarrollo de negocio y procesos de innovación. Cuenta con amplia experiencia en el área educativa, impartiendo formación en diferentes escuelas de negocio. Actualmente trasmite sus conocimientos en el área de Gestión Empresarial.

Cuenta con más de 10 años de experiencia en la planificación, diseño y ejecución de campañas de publicidad online en buscadores y redes contextuales orientadas a la generación de leads y branding de marca y automatización del marketing desde las plataformas de Google Ads y Meta Business.

Cuenta con una amplia experiencia aplicando técnicas de ciencia de datos y procesamiento de datos en entornos industriales.

¿Por qué elegir INEAF?

Modalidad 100% online flexible y personalizada

Orientación laboral y seguimiento individual

Claustro profesional en activo y especializado

Contenidos actualizados y de calidad

Alto índice de empleabilidad

Ejercicios con casos prácticos reales

Acciones Formativas relacionadas