Profesionales Prácticas Profesionales

Abierta Convocatoria Abierta

Entidad:

Con reconocimiento de:

de esta formacion

La información de manera instantánea y de cantidad ilimitada a través de internet han dado lugar a sistemas de gestión de datos y seguridad de la información. Con el Curso de Business Intelligence y seguridad de la información obtendrás conocimientos sobre las normativas y necesidades en Ciberseguridad, protección de datos y Business Intellgence que esta demandando el sector de la seguridad informática.

- Concepto de Business Intelligence

- Marco normativo en protección de datos

- Formación en seguridad informática

- Herramientas aplicables a la seguridad informática

- Gestión de incidentes en seguridad informática

Este curso en Seguridad Informática prepara al alumno hacia la transformación que ha vivido este sector, proporcionando los conocimientos necesarios para obtener, tratar y analizar los datos obtenidos, de forma segura y cumpliendo con la normativa vigente en la actualidad, siendo capaz de usar los mecanismos y herramientas adecuados y aprendidos en esta formación

Dirigido a tanto al personal de la empresa, sobre todo altos cargos y directivos con responsabilidad en la toma de decisiones, conocimientos de gran valor para ingenieros informáticos, o trabajadores de esta área, además de servir como formación complementaria y especialización a estudiantes del Grado en Ingeniera Informática que busquen incorporarse al mercado laboral.

Temario

- Introducción a la minería de datos y el aprendizaje automático

- Proceso KDD

- Modelos y Técnicas de Data Mining

- Áreas de aplicación

- Minería de textos y Web Mining

- Data mining y marketing

- Aproximación al concepto de DataMart

- Bases de datos OLTP

- Bases de Datos OLAP

- MOLAP, ROLAP & HOLAP

- Herramientas para el desarrollo de cubos OLAP

- Visión General. ¿Por qué DataWarehouse?

- Estructura y Construcción

- 3. Fases de implantación

- Características

- Data Warehouse en la nube

- Tipos de herramientas para BI

- Productos comerciales para BI

- Productos Open Source para BI

- Business Intelligence en Excel

- Herramienta Powerbi

- Herramienta Tableau

- Instalación y arquitectura

- Carga de datos

- Informes

- Transformación y modelo de datos

- Análisis de datos

- La sociedad de la información

- - ¿Qué es la seguridad de la información?

- - Importancia de la seguridad de la información

- Seguridad de la información: Diseño, desarrollo e implantación

- - Descripción de los riesgos de la seguridad

- - Selección de controles

- Factores de éxito en la seguridad de la información

- Vídeo tutorial: relación entre la ciberseguridad y el Big Data

- Estándares y Normas Internacionales sobre los SGSI

- - Familia de Normas ISO 27000

- - La Norma UNE-EN-ISO/IEC 27001:2014

- - Buenas prácticas en seguridad de la información, Norma ISO/IEC 27002

- Normativa aplicable a los SGSI

- - Normativa comunitaria sobre seguridad de la información

- - Legislación Española sobre seguridad de la información

- - El Instituto Nacional de Ciberseguridad (INCIBE)

- Plan de implantación del SGSI

- Análisis de riesgos

- - Análisis de riesgos: Aproximación

- - Principales tipos de vulnerabilidades, fallos de programa, programas maliciosos y su actualización permanente, así como criterios de programación segura

- - Particularidades de los distintos tipos de código malicioso

- - Principales elementos del análisis de riesgos y sus modelos de relaciones

- - Metodologías cualitativas y cuantitativas de análisis de riesgos

- - Identificación de los activos involucrados en el análisis de riesgos y su valoración

- - Identificación de las amenazas que pueden afectar a los activos identificados previamente

- - Análisis e identificación de las vulnerabilidades existentes en los sistemas de información que permitirían la materialización de amenazas, incluyendo el análisis local

- - Optimización del proceso de auditoría y contraste de vulnerabilidades e informe de auditoría

- - Identificación de las medidas de salvaguarda existentes en el momento de la realización del análisis de riesgos y su efecto sobre las vulnerabilidades y amenazas

- - Establecimiento de los escenarios de riesgo entendidos como pares activo-amenaza susceptibles de materializarse

- - Determinación de la probabilidad e impacto de materialización de los escenarios

- - Establecimiento del nivel de riesgo para los distintos pares de activo y amenaza

- - Determinación por parte de la organización de los criterios de evaluación del riesgo, en función de los cuales se determina si un riesgo es aceptable o no

- - Relación de las distintas alternativas de gestión de riesgos

- - Guía para la elaboración del plan de gestión de riesgos

- - Exposición de la metodología NIST SP 800-30

- - Exposición de la metodología Magerit

- Gestión de riesgos

- - Aplicación del proceso de gestión de riesgos y exposición de las alternativas más frecuentes

- - Metodologías comúnmente aceptadas de identificación y análisis de riesgos

- - Aplicación de controles y medidas de salvaguarda para obtener una reducción del riesgo

- Criterios Generales en la Auditoría de Seguridad de la Informática

- - Código deontológico de la función de auditoría

- - Relación de los distintos tipos de auditoría en el marco de los sistemas de información

- - Criterios a seguir para la composición del equipo auditor

- - Tipos de pruebas a realizar en el marco de la auditoría, pruebas sustantivas y pruebas de cumplimiento

- - Tipos de muestreo a aplicar durante el proceso de auditoría

- - Utilización de herramientas tipo CAAT (Computer Assisted Audit Tools)

- - Explicación de los requerimientos que deben cumplir los hallazgos de auditoría

- - Aplicación de criterios comunes para categorizar los hallazgos como observaciones o no conformidades

- - Relación de las normativas y metodologías relacionadas con la auditoría de sistemas de información comúnmente aceptadas

- Aplicación de la normativa de protección de datos de carácter personal

- - Normativa de referencia: Reglamento General de Protección de Datos y Ley Orgánica de Protección de Datos 3/2018

- - Principios generales de la protección de datos de carácter personal

- - Legitimación para el tratamiento de datos personales

- - Medidas de responsabilidad proactiva

- - Los derechos de los interesados

- - Delegado de Protección de Datos

- Herramientas para la auditoría de sistemas

- - Herramientas del sistema operativo tipo Ping, Traceroute, etc

- - Herramientas de análisis de red, puertos y servicios tipo Nmap, Netcat, NBTScan, etc

- - Herramientas de análisis de vulnerabilidades tipo Nessus

- - Analizadores de protocolos tipo WireShark, DSniff, Cain & Abel, etc

- - Analizadores de páginas web tipo Acunetix, Dirb, Parosproxy, etc

- - Ataques de diccionario y fuerza bruta tipo Brutus, John the Ripper, etc

- Descripción de los aspectos sobre cortafuego en auditorías de sistemas de información

- - Principios generales de cortafuegos

- - Componentes de un cortafuegos de red

- - Relación de los distintos tipos de cortafuegos por ubicación y funcionalidad

- - Arquitecturas de cortafuegos de red

- Guías para la ejecución de las distintas fases de la auditoría de sistemas de información

- - Normas para la implantación de la auditoría de la documentación

- - Instrucciones para la elaboración del plan de auditoría

- - Pruebas de auditoría

- - Instrucciones para la elaboración del informe de auditoría

- Seguridad a nivel físico

- - Tipos de ataques

- - Servicios de Seguridad

- - Medidas de seguridad a adoptar

- Seguridad a nivel de enlace

- - Tipos de ataques

- - Medidas de seguridad a adoptar

- Seguridad a nivel de red

- - Datagrama IP

- - Protocolo IP

- - Protocolo ICMP

- - Protocolo IGMP

- - Tipos de Ataques

- - Medidas de seguridad a adopta

- Seguridad a nivel de transporte

- - Protocolo TCP

- - Protocolo UDP

- - Tipos de Ataques

- - Medidas de seguridad a adoptar

- Seguridad a nivel de aplicación

- - Protocolo DNS

- - Protocolo Telnet

- - Protocolo FTP

- - Protocolo SSH

- - Protocolo SMTP

- - Protocolo POP

- - Protocolo IMAP

- - Protocolo SNMP

- - Protocolo HTTP

- - Tipos de Ataques

- - Medidas de seguridad a adoptar

- Conceptos generales de gestión de incidentes, detección de intrusiones y su prevención

- Identificación y caracterización de los datos de funcionamiento del sistema

- Arquitecturas más frecuentes de los IDS

- Relación de los distintos tipos de IDS/IPS por ubicación y funcionalidad

- Criterios de seguridad para el establecimiento de la ubicación de los IDS/IPS

- Análisis previo

- Definición de políticas de corte de intentos de intrusión en los IDS/IPS

- Análisis de los eventos registrados por el IDS/IPS

- Relación de los registros de auditoría del IDS/IPS

- Establecimiento de los niveles requeridos de actualización, monitorización y pruebas del IDS/IPS

- Sistemas de detección y contención de Malware

- Herramientas de control de Malware

- Criterios de seguridad para la configuración de las herramientas de protección frente a Malware

- Determinación de los requerimientos y técnicas de actualización de las herramientas de protección frente a Malware

- Relación de los registros de auditoría de las herramientas de protección frente a Malware

- Establecimiento de la monitorización y pruebas de las herramientas de protección frente a Malware

- Análisis de Malware mediante desensambladores y entornos de ejecución controlada

- Procedimiento de recolección de información relacionada con incidentes de seguridad

- Exposición de las distintas técnicas y herramientas utilizadas para el análisis y correlación de información y eventos de seguridad

- Proceso de verificación de la intrusión

- Naturaleza y funciones de los organismos de gestión de incidentes tipo CERT nacionales e internacionales

- Establecimiento de las responsabilidades

- Categorización de los incidentes derivados de intentos de intrusión

- Establecimiento del proceso de detección y herramientas de registro de incidentes

- Establecimiento del nivel de intervención requerido en función del impacto previsible

- Establecimiento del proceso de resolución y recuperación de los sistemas

- - Respaldo y recuperación de los datos

- - Actualización del Plan de Recuperación

- - Errores comunes al formular un DRP

- Proceso para la comunicación del incidente a terceros

- Conceptos generales y objetivos del análisis forense

- - Tipos de análisis forense

- Exposición del Principio de Lockard

- Guía para la recogida de evidencias electrónicas

- - Evidencias volátiles y no volátiles

- - Etiquetado de evidencias

- - Cadena de custodia

- - Ficheros y directorios ocultos

- - Información oculta del sistema

- - Recuperación de ficheros borrados

- Guía para el análisis de las evidencias electrónicas recogidas

- Guía para la selección de las herramientas de análisis forense

- Normativa General de Protección de Datos

- Privacidad y protección de datos en el panorama internacional

- La Protección de Datos en Europa

- La Protección de Datos en España

- Estándares y buenas prácticas

- El Reglamento UE 2016/679

- Ámbito de aplicación del RGPD

- Definiciones

- Sujetos obligados

- Ejercicio Resuelto. Ámbito de Aplicación

- El binomio derecho/deber en la protección de datos

- Licitud del tratamiento de los datos

- Lealtad y transparencia

- Finalidad del tratamiento de los datos: la limitación

- Minimización de datos

- Exactitud y Conservación de los datos personales

- El consentimiento del interesado en la protección de datos personales

- El consentimiento: otorgamiento y revocación

- El consentimiento informado: finalidad, transparencia, conservación, información y deber de comunicación al interesado

- Eliminación del Consentimiento tácito en el RGPD

- Consentimiento de los niños

- Categorías especiales de datos

- Datos relativos a infracciones y condenas penales

- Tratamiento que no requiere identificación

- Bases jurídicas distintas del consentimiento

- Derechos de las personas respecto a sus Datos Personales

- Transparencia e Información

- Acceso, Rectificación, Supresión (Olvido)

- Oposición

- Decisiones individuales automatizadas

- Portabilidad de los Datos

- Limitación del tratamiento

- Excepciones a los derechos

- Casos específicos

- Ejercicio resuelto. Ejercicio de Derechos por los Ciudadanos

- Las políticas de Protección de Datos

- Posición jurídica de los intervinientes. Responsables, corresponsables, Encargados, subencargado del Tratamiento y sus representantes. Relaciones entre ellos y formalización

- El Registro de Actividades de Tratamiento: identificación y clasificación del tratamiento de datos

- El Principio de Responsabilidad Proactiva

- Privacidad desde el Diseño y por Defecto. Principios fundamentales

- Evaluación de Impacto relativa a la Protección de Datos (EIPD) y consulta previa. Los Tratamientos de Alto Riesgo

- Seguridad de los datos personales. Seguridad técnica y organizativa

- Las Violaciones de la Seguridad. Notificación de Violaciones de Seguridad

- El Delegado de Protección de Datos (DPD). Marco normativo

- Códigos de conducta y certificaciones

- El Movimiento Internacional de Datos

- El sistema de decisiones de adecuación

- Transferencias mediante garantías adecuadas

- Normas Corporativas Vinculantes

- Excepciones

- Autorización de la autoridad de control

- Suspensión temporal

- Cláusulas contractuales

- Autoridades de Control: Aproximación

- Potestades

- Régimen Sancionador

- Comité Europeo de Protección de Datos (CEPD)

- Procedimientos seguidos por la AEPD

- La Tutela Jurisdiccional

- El Derecho de Indemnización

- Introducción. Marco general de la Evaluación y Gestión de Riesgos. Conceptos generales

- Evaluación de Riesgos. Inventario y valoración de activos. Inventario y valoración de amenazas. Salvaguardas existentes y valoración de su protección. Riesgo resultante

- Gestión de Riesgos. Conceptos. Implementación. Selección y asignación de salvaguardas a amenazas. Valoración de la protección. Riesgo residual, riesgo aceptable y riesgo asumible

UNIDAD DIDÁCTICA 11. PROGRAMA DE CUMPLIMIENTO DE PROTECCIÓN DE DATOS Y SEGURIDAD EN UNA ORGANIZACIÓN

- El diseño y la Implantación del Programa de Protección de Datos en el contexto de la organización

- Objetivos del Programa de Cumplimiento

- Accountability: La Trazabilidad del Modelo de Cumplimiento

- Introducción y fundamentos de las EIPD: Origen, concepto y características de las EIPD. Alcance y necesidad. Estándares

- Realización de una Evaluación de Impacto. Aspectos preparatorios y organizativos, análisis de la necesidad de llevar a cabo la evaluación y consultas previas

- La Auditoría de Protección de Datos

- El Proceso de Auditoría. Cuestiones generales y aproximación a la Auditoría. Características básicas de la Auditoría

- Elaboración del Informe de Auditoría. Aspectos básicos e importancia del Informe de Auditoría

- Ejecución y seguimiento de Acciones Correctoras

Metodología

Descubre el método INEAF:

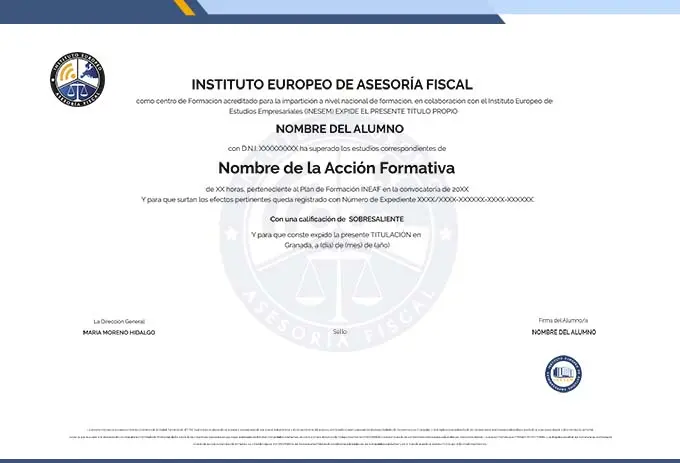

Titulación

Becas

Si aún tienes dudas solicita ahora información para beneficiarte de nuestras becas y financiación.

beca 20%

Desempleo

Documentación requerida:

- Justificante de encontrarse en situación de desempleo

beca 25%

Alumni

Empieza a cumplir tus sueños estudiando el curso que deseas, ¡Es el momento de crecer!

- No requiere documentación.

beca 15%

Emprende

Queremos ayudarte a seguir desarrollándote como profesional.

Documentación requerida:

- Estar dado de alta como autónomo y contar con la última declaración-liquidación del IVA.

beca 15%

Recomienda

- No se requiere de una documentación. Tan solo venir de parte de una persona que ha estudiado en INEAF previamente.

beca 20%

Discapacidad

- Tendrás que presentar el certificado de discapacidad igual o superior al 33 %.

beca 20%

Familia numerosa

- Se requiere el documento que acredita la situación de familia numerosa.

Becas no acumulables entre sí ni a otro tipo de promociones.

Becas no aplicables a formación programada.

Claustro

Apasionado de la informática y de las nuevas tecnologías. Cuenta con 10 años de experiencia y vocación en el ámbito TIC y la programación de software. Experto en Desarrollo web, Programación de aplicaciones, Análisis de datos, Big Data, Ciberseguridad y Diseño y experiencia de usuario (UX/UI).

Máster en Abogacía y Prueba Habilitante para el ejercicio y Máster Propio en Consumo y Empresa. Cuenta con experiencia en Atención al Consumidor en el Servicio de Consumo de la Junta de Andalucía.

Cuenta con una dilatada experiencia en el asesoramiento civil y mercantil a empresas de formación online, así como en operaciones inmobiliarias y "Due Diligence". Actualmente, combina el campo del asesoramiento con la docencia.

Licenciado en Derecho por la Universidad de Granada y Máster en Asesoría Fiscal del Centro de Estudios Fiscales. Durante más de cinco años ha sido directivo de varias empresas, dirigiendo sus departamentos de contabilidad y administración y formando parte de su comité de dirección. También ha estado al frente de la dirección de proyectos relacionados con las nuevas tecnologías. Actualmente se dedica a la asesoría en Granada como abogado y socio fundador de MYL Abogados y Asesores, despacho especializado en asesoría legal y económica de empresas, siendo el primer despacho de Granada con especialidad Compliance, Startups y Derecho Tecnológico. Su objetivo como docente siempre ha sido transmitir su experiencia real y acercar la realidad de la empresa al alumnado. Por este motivo ha evolucionado al mismo paso que en su faceta profesional. Su trabajo como asesor interno en empresas le ha permitido conocer los procesos y dinámicas de negocio, facilitándole la experiencia profesional en Compliance o Cumplimiento Normativo que debe aunar conocimientos legales con consultoría empresarial. Pretende ayudar a los futuros profesionales a comprender los cambios en sus clientes, que serán empresas con necesidades de innovación y relaciones de negocio complejas, con las exigencias en el asesoramiento profesional que esto plantea. También es cofundador y administrador de Indize, empresa de consultoría estratégica de negocio, y de IndizeLab, la primera aceleradora de empresas especializada en el sector elearning. Aquí su labor es la mentorización en la ejecución y consolidación de modelos de negocio innovadores y en el asesoramiento a emprendedores y Business Angels.

Máster Asesoría Fiscal. Abogada y asesor de empresas. Especializada en asesoría legal de empresas, Derecho Mercantil, Administrativo, Civil y Fiscal. Licitaciones y Subvenciones.

Ha participado en proyectos de Innovación Tecnológica e Implantación, cumplimiento y vigilancia de medidas de protección de datos (LOPD), cumplimiento de medidas de prevención de blanqueo de capitales (SEPBLAC).

Graduada en Derecho y Ciencias Políticas y de la Administración por la Universidad de Granada, completó sus estudios de Ciencia Política en la Università degli Studi di Firenze. Ha formado parte del departamento de internacionalización de la Universidad de Granada, participando activamente en la elaboración de la Estrategia de Internacionalización de la Facultad de Ciencias Políticas y Sociología. Además, ha colaborado en la gestión de marcas nacionales e internacionales y su asesoramiento jurídico. Asimismo, ha participado con despachos de abogados especializados en Propiedad Industrial elaborando contenido para blogs de carácter jurídico.

Después de haber trabajado en banca y haber obtenido formación especializada en seguros, ejerció como abogada en un destacable Despacho de Abogados de Granada en el Departamento Penal. Con experiencia como abogada penalista, Compliance y Derecho de Empresa.

Técnica en Gestión Tributaria-Fiscal y Experto en Obligaciones Formales, Contables y Procedimentales Tributarias por la Universidad de Granada.

Cuenta con experiencia en materia civil y penal y planificación fiscal de sociedades. Gran experiencia en comunicación dentro de la empresa entre los diferentes equipos.

Cuenta con una amplia experiencia como responsable de la gestión integral del autónomo y la PYME, dando respuesta a las obligaciones contables y tributarias que derivan de la actividad económica.

Es experto en la gestión y liquidación del IRPF y cuenta con años de experiencia como docente del área fiscal, además de redactor de artículos para tribuna y revista digital en materia de empresa, finanzas y fiscalidad. Su labor como profesional y docente le obligan a estar en continuo aprendizaje y a estar al tanto de las últimas novedades.

Controller en varias empresas, auditoría interna y experta en logística. También se dedica a la asesoría online para el despacho MYL Abogados y Asesores.

Licenciado en Economía por la Universidad de Granada. Además, Máster en Asesoría Fiscal en el CEF y Máster Profesional en Auditoría Contable de Empresas. Ha trabajado durante varios años como asesor fiscal interno en empresas del sector de la promoción y de la construcción inmobiliaria y, actualmente, desarrolla su actividad profesional como asesor fiscal de empresas en el despacho 'Abogados Financieros y Tributarios del Sur de España' al que se incorporó en el año 2009 y en el que realiza, fundamentalmente, seguimiento de la contabilidad a empresas y actividades económicas de personas físicas, liquidaciones tributarias periódicas y procedimientos tributarios, en su mayoría, relativos a su Gestión y Recaudación. Por lo tanto cuenta con gran experiencia en el sector inmobiliario, lo que le convierte en un amplio conocedor de todos aquellos tributos relacionados con la compra-venta, donación o sucesión de bienes inmuebles. En la sección Tribuna de INEAF se ocupa de las áreas de IRPF, Impuesto sobre Sucesiones y Donaciones e Impuesto sobre Transmisiones Patrimoniales y Actos Jurídicos Documentados.

Apasionado de la Bolsa y el Trading de Mercados, por lo que está en constante investigación y actualización sobre el mercado financiero y la inversión trading. Especializado en análisis contable, planificación financiera y consolidación contable. Actualmente, transmite sus conocimientos e inquietudes a sus alumnos como docente del área de Business y como director del Área de Finanzas e Inversiones.

Empezó su carrera profesional como profesor de Contabilidad financiera y Marketing. Años más tarde realizó un Máster en Comercio Internacional y Dirección Estratégica, otorgándole los conocimientos necesarios para asesorar empresas en fase de internacionalización. Además, cuenta con años de experiencia como comunicador.

Actualmente, doctoranda en Ciencias Económicas y Empresariales en la línea de Marketing y Consumo con orientación al marketing móvil y al uso de aplicaciones. Marketer profesional. Cuenta con más de 7 años de experiencia en el área de Marketing Estratégico. Además de ser docente, es responsable de Marketing y CRM Manager de empresas cliente.

Delegada de Protección de Datos certificada por ANF AC. Cuenta con más de 6 años de experiencia como docente y además, ha trabajado como asesora y gestora de empresas y en departamentos de recursos humanos. Actualmente, compagina su trabajo como docente con el de asesora en materia de protección de datos.

¿Por qué elegir INEAF?

Modalidad 100% online flexible y personalizada

Orientación laboral y seguimiento individual

Claustro profesional en activo y especializado

Contenidos actualizados y de calidad

Alto índice de empleabilidad

Ejercicios con casos prácticos reales

Acciones Formativas relacionadas